新题:《深入解析:如何有效检测并应对僵尸主机的威胁》

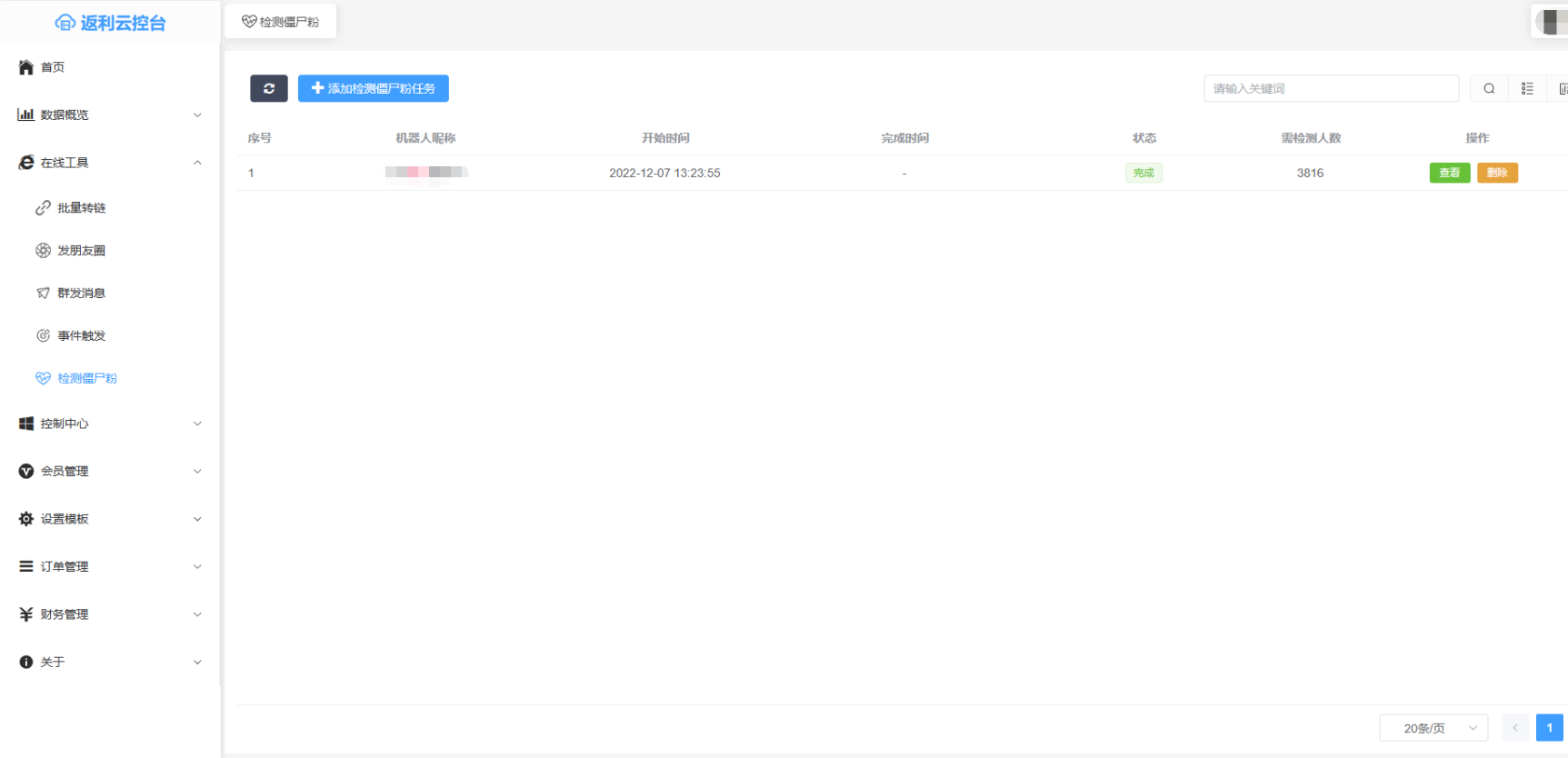

僵尸主机检测

随着网络技术的飞速发展,网络安全问题越来越受到人们的关注。僵尸主机(Zombie Host)作为一种新型的网络攻击工具,已经引起了广泛关注。本文将详细介绍僵尸主机的概念、危害及如何进行检测。

一、什么是僵尸主机?

僵尸主机,是指被黑客控制并用于进行网络攻击的计算机。这些计算机可能被黑客通过漏洞利用、恶意软件等方式感染,并最终成为黑客的攻击工具。僵尸主机具有极高的隐蔽性,能够协助黑客进行大规模的网络攻击,给网络环境带来极大的危害。

二、僵尸主机的危害

-

窃取信息:僵尸主机可以窃取用户个人信息、密码等敏感信息,导致用户隐私泄露。

-

传播病毒:僵尸主机可以成为病毒传播的媒介,对其他计算机进行攻击和感染。

-

攻击网络:通过僵尸主机,黑客可以发起大规模的网络攻击,导致网络瘫痪、服务中断等严重后果。

三、如何检测僵尸主机?

-

网络流量分析:通过分析网络流量数据,可以检测出异常的流量模式,如大量不正常的访问请求等。这些异常模式可能表明存在僵尸主机的存在。

-

端口扫描:通过端口扫描技术,可以检测出计算机开放的端口及开放的服务的版本等信息。如果发现不常见的服务或异常的端口开放情况,可能是僵尸主机的存在。

-

系统漏洞检测:检查计算机系统是否存在已知的安全漏洞和安全隐患,这些漏洞可能被黑客利用来感染计算机成为僵尸主机。

-

行为分析:通过分析计算机的行为模式,如文件操作、网络连接等,可以判断计算机是否被感染为僵尸主机。如发现异常的连接请求、频繁的文件传输等行为,应引起警惕。

四、总结

僵尸主机的存在给网络安全带来了极大的威胁。因此,我们需要采取有效的措施来检测和防范僵尸主机的出现。通过上述的几种方法,我们可以及时发现并处理潜在的僵尸主机威胁,保护我们的网络安全。同时,我们也需要提高自身的安全意识,及时更新系统和软件补丁,避免被黑客利用漏洞感染为僵尸主机。只有综合采取多种措施,才能有效地防范僵尸主机的威胁。